안녕하세요! 쿠버네티스(K8s) 환경을 운영하고 계신가요? 그렇다면 **정책 기반 제어(Policy-based Control)**의 중요성에 대해 잘 알고 계실 겁니다. 컨테이너 환경의 보안을 강화하고, 클러스터 전체에 일관된 구성을 적용하며, 잠재적인 실수를 방지하기 위해 정책 엔진은 이제 선택이 아닌 필수가 되었죠.

가장 대표적인 정책 엔진으로는 단연 **OPA(Open Policy Agent)**가 있습니다. CNCF 졸업 프로젝트로서 강력한 기능과 유연성을 자랑하며 사실상의 표준으로 자리 잡았죠. 하지만 OPA의 학습 곡선은 다소 가파른 편입니다. **레고(Rego)**라는 생소한 언어를 배워야 하고, 복잡한 정책을 작성하다 보면 머리가 지끈거리기도 합니다. 😥

그래서 오늘은 OPA의 훌륭한 대안이 될 수 있는 다른 멋진 프로젝트들을 소개해 드리려고 합니다. 각각의 프로젝트는 저마다의 독특한 철학과 장점을 가지고 있어, 여러분의 환경과 팀의 기술 스택에 더 적합한 선택지가 될 수 있습니다.

OPA, 간단히 다시 보기

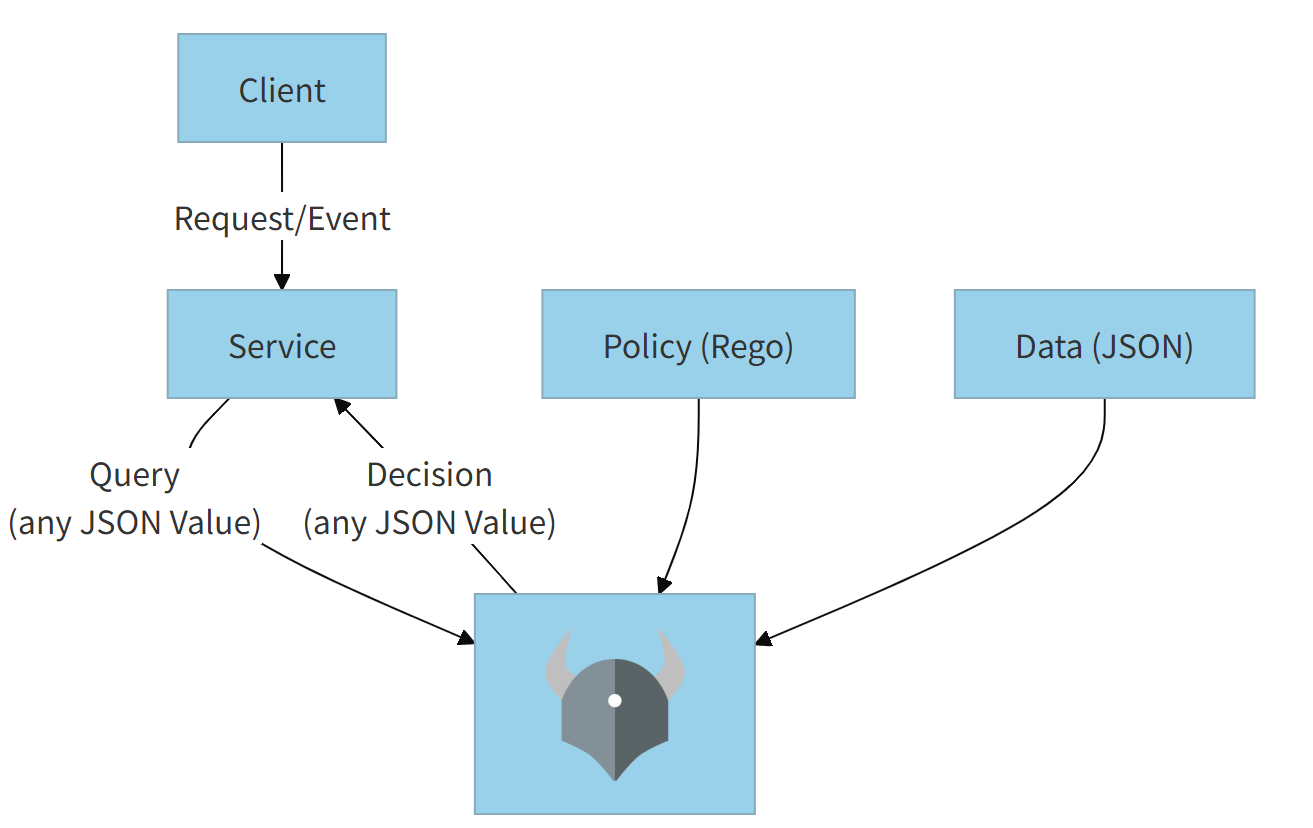

본격적으로 대안 프로젝트들을 살펴보기 전에, OPA가 무엇인지 간단히 짚고 넘어가겠습니다. OPA는 일반적인 목적의 정책 엔진으로, 쿠버네티스뿐만 아니라 다양한 시스템에서 활용될 수 있습니다. 쿠버네티스에서는 어드미션 컨트롤러(Admission Controller)와 통합되어 API 요청을 가로채고, 정의된 정책에 따라 허용/거부 여부를 결정합니다.

- 장점 👍: 강력하고 유연하며, 다양한 환경에서 사용 가능합니다. 커뮤니티가 매우 활성화되어 있습니다.

- 단점 👎: 레고(Rego) 언어의 학습 난이도가 높습니다. 정책 작성이 복잡하고 직관적이지 않을 수 있습니다.

자, 이제 OPA의 대안들을 만나볼 준비가 되셨나요?

1. Kyverno: 쿠버네티스 네이티브 방식의 정책 관리 📜

"쿠버네티스 리소스처럼 정책을 관리할 순 없을까?" 라는 생각에서 출발한 프로젝트가 바로 **카이버노(Kyverno)**입니다. Kyverno는 '지배하다'라는 뜻의 그리스어에서 유래했으며, 이름처럼 쿠버네티스 환경을 효과적으로 통제할 수 있도록 도와줍니다.

Kyverno의 가장 큰 특징은 쿠버네티스 네이티브라는 점입니다. 별도의 언어를 배울 필요 없이, 우리가 이미 익숙한 **YAML 형식의 리소스(CRD)**로 정책을 정의합니다. 마치 Deployment나 Service를 작성하듯이 말이죠!

주요 기능 및 장점:

- 쉬운 학습 곡선 🧠: 레고(Rego) 대신 친숙한 YAML로 정책을 작성하므로, 쿠버네티스 사용자라면 누구나 쉽게 시작할 수 있습니다.

- 다양한 정책 유형 ✅: 단순히 요청을 검증(Validate)하는 것을 넘어, 기존 리소스를 수정(Mutate)하거나 새로운 리소스를 생성(Generate)하는 정책도 손쉽게 만들 수 있습니다. 예를 들어, 특정 네임스페이스에 생성되는 모든 파드에 자동으로 레이블을 추가하는 정책을 간단히 구현할 수 있습니다.

- 풍부한 정책 라이브러리 📚: Pod Security Standards(PSS), CIS 벤치마크 등 널리 사용되는 보안 정책들이 사전 정의되어 있어 바로 가져다 쓸 수 있습니다.

- 정책 결과 보고 📈: 정책 위반 사항을 리소스 형태로 클러스터 내에 생성하여 쉽게 모니터링하고 추적할 수 있습니다.

이런 분들께 추천해요!

- 복잡한 언어를 새로 배우고 싶지 않은 팀

- 빠르게 정책을 도입하고 싶은 경우

- 쿠버네티스 네이티브 방식을 선호하는 개발자/운영자

2. jsPolicy: 자바스크립트로 날개를 단 정책 엔진 🚀

"우리가 매일 쓰는 자바스크립트로 정책을 만들면 어떨까?" 라는 기발한 아이디어에서 탄생한 프로젝트가 바로 jsPolicy입니다. 이름에서 알 수 있듯이, jsPolicy는 **자바스크립트(JavaScript) 또는 타입스크립트(TypeScript)**를 사용하여 정책을 정의합니다.

전 세계 수많은 개발자에게 친숙한 자바스크립트를 사용한다는 것은 엄청난 장점입니다. 복잡한 로직도 익숙한 문법으로 구현할 수 있으며, 방대한 자바스크립트 생태계의 라이브러리를 활용할 수도 있습니다.

주요 기능 및 장점:

- 친숙한 언어 💻: 자바스크립트/타입스크립트를 사용하므로 개발자들이 매우 쉽게 정책을 작성하고 이해할 수 있습니다.

- 강력한 표현력과 유연성 💪: 익숙한 프로그래밍 언어를 사용하므로 복잡하고 동적인 정책 로직을 쉽게 구현할 수 있습니다. 외부 API를 호출하여 정책 결정을 내리는 등 무한한 확장이 가능합니다.

- IDE 지원 및 디버깅 🐞: Visual Studio Code와 같은 익숙한 개발 도구에서 자동 완성, 타입 체킹, 디버깅 등의 기능을 모두 활용할 수 있어 생산성이 크게 향상됩니다.

- 빠른 실행 속도 ⚡: 구글의 V8 엔진을 사용하여 자바스크립트 코드를 매우 빠른 속도로 실행합니다.

이런 분들께 추천해요!

- 팀 내에 자바스크립트/타입스크립트 개발자가 많은 경우

- 매우 복잡하고 동적인 정책 로직이 필요한 경우

- 기존 개발 워크플로우(IDE, 디버깅)를 그대로 활용하고 싶은 팀

3. Kubewarden: 웹어셈블리(WASM) 기반의 차세대 정책 엔진 🛡️

"어떤 언어로든 정책을 작성하고, 안전한 샌드박스 환경에서 실행할 순 없을까?" 이 질문에 대한 해답이 바로 큐브워든(Kubewarden)입니다. Kubewarden은 웹어셈블리(WebAssembly, Wasm)를 기반으로 동작하는 혁신적인 정책 엔진입니다.

웹어셈블리는 다양한 프로그래밍 언어(Go, Rust, Swift, C# 등)로 작성된 코드를 컴파일하여, 플랫폼에 구애받지 않고 안전하고 빠르게 실행할 수 있는 바이너리 형식입니다. 즉, 여러분의 팀이 가장 자신 있는 언어로 정책을 작성하고 이를 Wasm 모듈로 컴파일하여 Kubewarden에서 실행할 수 있습니다.

주요 기능 및 장점:

- 언어 독립성 🌐: Go, Rust, Swift, AssemblyScript 등 웹어셈블리를 지원하는 어떤 언어로든 정책을 작성할 수 있습니다. 'Policy as Code'를 진정으로 실현하는 셈이죠.

- 뛰어난 보안 🔒: 모든 정책(Wasm 모듈)은 안전한 샌드박스 환경에서 실행됩니다. 정책 코드가 호스트 시스템에 직접 접근할 수 없어 보안성이 매우 뛰어납니다.

- 정책 배포 및 관리 용이성 📦: 정책을 OCI(Open Container Initiative) 호환 레지스트리(예: Docker Hub, Harbor)에 아티팩트로 저장하고 배포할 수 있어 관리가 편리합니다.

- 기존 OPA/Gatekeeper 정책 활용 🤝: 이미 작성해 둔 레고(Rego) 정책이 있다면, Kubewarden에서 재사용할 수도 있습니다.

이런 분들께 추천해요!

- 다양한 프로그래밍 언어를 사용하는 팀 (Polyglot)

- 보안을 최우선으로 고려해야 하는 환경

- 정책을 아티팩트처럼 버전 관리하고 배포하고 싶은 경우

📊 한눈에 비교하기

| 특징 | Kyverno | jsPolicy | Kubewarden | OPA/Gatekeeper |

| 정책 언어 | Kubernetes YAML | JavaScript / TypeScript | Go, Rust, Swift 등 (Wasm) | Rego |

| 학습 곡선 | 낮음 (Very Low) 😊 | 낮음 (Low) 🙂 | 중간 (Medium) 🤔 | 높음 (High) 🤯 |

| 네이티브 경험 | 최상 (Excellent) | 보통 (Good) | 보통 (Good) | 낮음 (Low) |

| 유연성/표현력 | 중간 (Medium) | 높음 (High) | 매우 높음 (Very High) | 매우 높음 (Very High) |

| 보안 | 좋음 (Good) | 좋음 (Good) | 최상 (Excellent) | 좋음 (Good) |

| 핵심 컨셉 | K8s 리소스 기반 | JS/TS 기반 | WebAssembly 기반 | 범용 정책 엔진 |

✨ 결론

지금까지 OPA를 대체할 수 있는 매력적인 쿠버네티스 정책 엔진 프로젝트들을 살펴보았습니다.

- Kyverno는 쿠버네티스 네이티브 방식을 선호하고 빠르게 정책을 적용하고 싶을 때 최고의 선택입니다.

- jsPolicy는 자바스크립트 개발자들에게 날개를 달아주며, 복잡한 정책을 친숙한 언어로 구현하고 싶을 때 적합합니다.

- Kubewarden은 다양한 언어를 사용하며, 최고 수준의 보안과 유연성을 원할 때 고려해볼 만한 차세대 주자입니다.

어떤 프로젝트가 '최고'라고 단정하기보다는, 여러분의 팀 문화, 기술 스택, 그리고 해결하려는 문제에 가장 잘 맞는 도구를 선택하는 것이 중요합니다. 이 글이 여러분의 현명한 선택에 도움이 되었기를 바랍니다!

'클라우드 > Kyverno' 카테고리의 다른 글

| [Kyverno] 고가용성(HA)을 위한 복제본 구성 및 리소스 할당 (0) | 2026.01.05 |

|---|---|

| [kyverno]🛠️ 왜 Helm으로 설치해야 할까요? (0) | 2026.01.05 |

| 🏗️ Kyverno 아키텍처: 왜 "Kubernetes Native"인가? (0) | 2026.01.05 |

| 🚫 Kyverno는 왜 ValidatingWebhookConfiguration과 MutatingWebhookConfiguration을 제어할 수 없을까? (0) | 2025.12.30 |

| [Kyverno]퀵 스타트 가이드 (Quick Start Guides) (0) | 2025.12.29 |